Usecase

Verbesserte Informationssicherheit

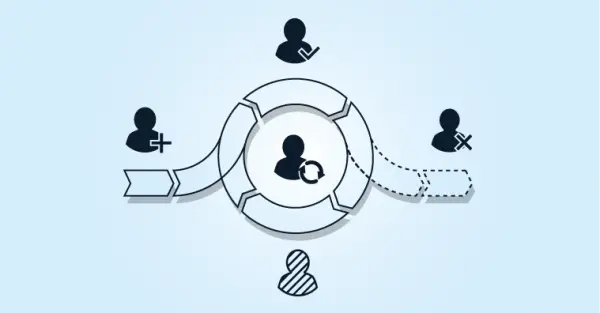

Rollenbasiertes Identity- und Access-Management nach dem Least-Privilege-Prinzip – das zentrale Element einer Zero-Trust-Architektur.

HERAUSFORDERUNG

Wie schaffen Sie den erfolgreichen Wechsel zu einem zukunftssicheren Sicherheitsansatz?

Traditionelle IT-Sicherheitskonzepte basieren auf klar abgegrenzten Perimetern. Der Fokus liegt auf einem sicheren Zugang zum Unternehmensnetzwerk – doch sobald dieser gewährt ist, wird davon ausgegangen, dass alle verbundenen Nutzer und Geräte vertrauenswürdig sind.

Mit dem Anstieg von Remote Work und der Notwendigkeit, nicht nur internen Mitarbeitenden, sondern auch externen Kräften, Kunden und Partnern Zugriff zu gewähren, ist ein grundlegend neuer Sicherheitsansatz erforderlich.

ANFORDERUNGEN

Funktionen

WIE ES FUNKTIONIERT

Wie wir den Zero-Trust-Ready Identity und Access-Management realisieren

Ein moderner Sicherheitsansatz wie Zero-Trust erfordert eine durchdachte, automatisierte und zentral gesteuerte Verwaltung von Identitäten und Zugriffsrechten.

Unsere Lösung auf Basis von HelloID macht genau das möglich – in 7 übersichtlichen Schritten. Alles ist mit Low-Code oder No-Code konfigurierbar und dadurch schnell einsatzbereit.

Verbindung mit Quellsystemen: Wir integrieren HelloID nahtlos mit Ihren bestehenden Systemen – wie HR-, Schulungs- oder Planungssystemen. Änderungen in den Quelldaten (z. B. Neueinstellungen, Rollenwechsel, Austritte) werden automatisch übernommen.

Einheitliche Identitätsdarstellung: Alle relevanten Personendaten werden in einem zentralen Identity Vault standardisiert zusammengeführt. Das schafft eine einheitliche Grundlage für die automatisierte Rechtevergabe nach dem Least-Privilege-Prinzip.

Intelligente Business-Rules: Durch individuell definierbare Regeln wird klar bestimmt: Wer bekommt wann welches Konto – und mit welchen Zugriffsrechten auf welche Systeme. Das ist der Kern eines effizienten Identity und Access Managements.

Schrittweise Anbindung von Zielsystemen: Ob lokale Anwendungen oder Cloud-Dienste: Anwendungen können schrittweise eingebunden und automatisiert mit Benutzerkonten und Rechten versorgt werden.

Automatisierte Serviceprozesse: Genehmigungs- und Bereitstellungsprozesse laufen vollständig automatisiert ab – digital, nachvollziehbar und schnell.

Sicheres Zugriffsmanagement: Starke Authentifizierung durch Single Sign-On (SSO) und Multi-Faktor-Authentifizierung (MFA) – z. B. in Kombination mit Active Directory, Entra ID oder Google. Zugriff erfolgt sicher, kontextbasiert und überprüfbar – ganz im Sinne des Zero-Trust-Ansatzes.

Reporting und Audit-Funktionen: Nutzen Sie vorkonfigurierte oder individuelle Berichte und Überwachungsfunktionen für Analysen, Audits und Zertifizierungen.

Fazit: Zero Trust einfach realisieren – mit IAM und HelloID

Mit unserer Lösung schaffen Sie die technische und organisatorische Grundlage für einen ganzheitlichen Zero-Trust-Sicherheitsansatz. Sie behalten die volle Kontrolle über Identitäten, Zugriffe und Prozesse – effizient, skalierbar und 100 % auditfähig.