Blog

Entdecken Sie die neuesten Trends und Entwicklungen im Bereich Identity & Access Management und profitieren Sie von inspirierenden Einblicken und Fachwissen.

Cloud IAM für Office 365 mit Single Sign-On

3 Dezember 2018

Lust auf das Paradies im Büro? Mit Passwort Self-Service!

12 November 2018

Self-Service gegen den Helpdesk-Frust

28 Juni 2018

Vorteile des Cloud-Computing

18 Juni 2018

Frühjahrsputz im Active Directory: Sicherheit erhöhen, Verwaltung vereinfachen und Performance steigern

24 Mai 2018

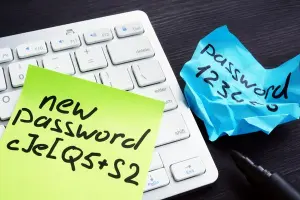

3 Tipps – Sicheres Passwortmanagement in Ihrem Unternehmen

31 Januar 2018

Die Top 5 Vorteile eines Cloud-Portals mit Single Sign-On: Effizientere Benutzerverwaltung und höhere Sicherheit

30 Oktober 2017

Do not fear the GDPR – Structure your Access Management

11 Oktober 2017

Die Notwendigkeit von Zugriffskontrolle für die DSGVO

22 September 2017

Ein gutes Passwort ist nicht genug – Sicherheit durch Self-Service Passwort Reset mit 2FA

20 September 2017

Cloudbasiertes Access Management einfach erklärt – Keine Angst vor der Cloud!

12 September 2017

Tools4ever hat die Anbindung zum Vasco IDENTIKEY-Authentifizierungsserver entwickelt

19 Juli 2016