So geht IAM heute!

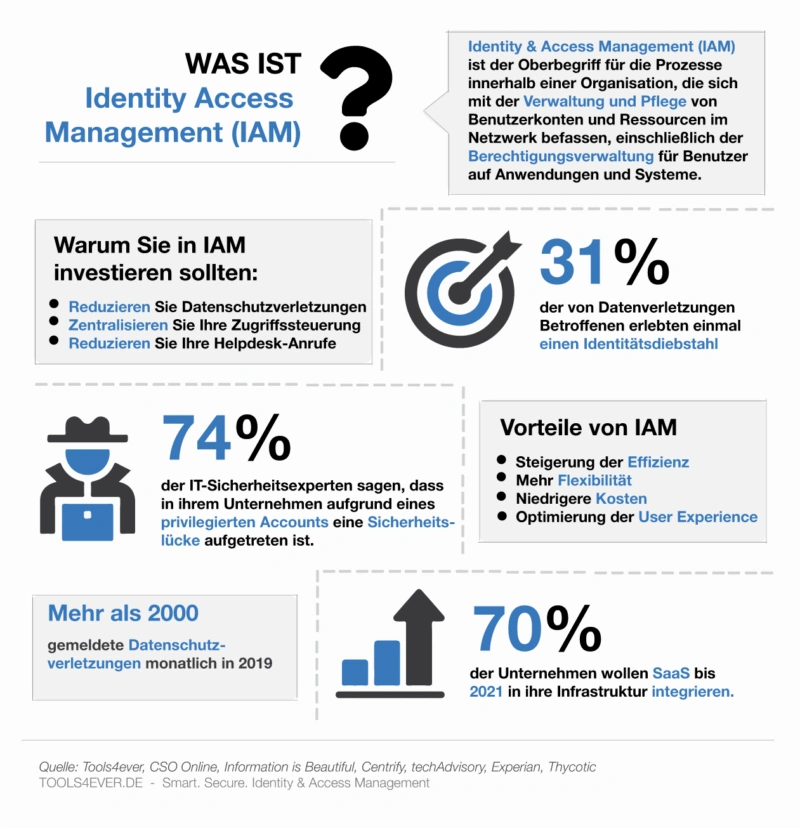

Was ist Identity & Access Management (IAM)?

Definition, Bedeutung und wie es Ihre Organisation unterstützt

Was ist IAM – und warum ist es wichtig?

Identity und Access Management (IAM) hilft Unternehmen, digitale Identitäten zentral zu verwalten und Zugriffe sicher zu steuern. So wird sichergestellt, dass Mitarbeitende nur auf die Systeme und Daten zugreifen, die sie wirklich benötigen – automatisch, sicher und regelbasiert. IAM ist entscheidend für IT-Sicherheit, effizientes On- und Offboarding sowie die Einhaltung von Compliance-Anforderungen.

Unser kostenloses Whitepaper zeigt Ihnen, wie modernes User Provisioning mit IAM funktioniert.

Was bedeutet Identity und Access Management für Ihre Organisation?

In unserer heutigen digitalen Welt müssen die Mitarbeiter zu jeder Zeit, von überall und mit jedem Gerät, Zugang zu den Daten haben, die sie für ihre Arbeit benötigen, und zwar einfach, schnell und sicher – On-Premise und in der Cloud.

Gleichzeitig gehören Daten zu Kunden, Mitarbeitern, Produkten, Prozessen oder Know How zu den wichtigsten Vermögenswerten einer Organisation. Sie sind in der Regel für bestimmte Personen gedacht und müssen entsprechend geschützt werden.

Mit IAM bekommt jeder autorisierte Mitarbeiter, automatisiert und regelbasiert, die korrekten Zugänge und Berechtigungen. Das entlastet die IT und erhöht die Datensicherheit.

Was bedeutet IAM für die IT (und für Sie)?

Für die IT-Abteilung ist die manuelle Verwaltung der Useraccounts, Zugänge und deren Berechtigungen organisatorisch sehr aufwendig, technisch komplex und anfällig für Fehler. Eine fehlerhaft gepflegte Zugangs- und Berechtigungsstruktur kann wiederum zu unnötigen Kosten, negativen IT-Audits, Reputationsschäden, Verlust von Daten, -Umsatz und -Kunden sowie unzufriedenen Mitarbeiter führen. Die aufwändige manuelle Verwaltung geht außerdem zulasten limitierter IT-Personalressourcen.

Mit einem Identity & Access Management System, bekommen nur autorisierte Mitarbeiter, automatisiert, regelbasiert und sicher einen korrekten Zugang zu ihren Systemen und Daten. So wird IT-Abteilung entlastet, erhöht sich die Datensicherheit und werden IT- und Geschäftsprozesse optimiert. Eventuelle IT-Audits kann man einfacher bestehen.

Software für Identity und Access Management

Die Authentifizierung und Autorisierung eines Benutzers im Netzwerk bilden also den Kern eines erfolgreichen Identity und Access Managements. Ohne eine entsprechende Identity und Access Management Software ist die Benutzerverwaltung und das Berechtigungsmanagement jedoch oft unnötig kompliziert, fehleranfällig und kostet der IT unnötig viel Zeit. Eine gute IAM-Software entlastet die IT-Abteilung und erhöht gleichzeitig die Datensicherheit:

Eine professionelle IAM Software bietet folgende Vorteile und Funktionen:

Mehr Zeit für die IT dank automatisierte und regelbasierte Benutzerverwaltung

Verbessertes Service Level und zufriedene User mit Workflow-Management & Self Service

Erhöhte Sicherheit dank Cloud Single Sign-On (SSO) und Multi Faktor Authentifizierung

Mehr Kontrolle sowie verbesserter Überblick und Compliance mit (Audit-)Reporting

Identity Governance & Administration (IGA)

Der Begriff „Identity und Access Management“ wird schrittweise durch „Identity Governance & Administration“ (IGA) ersetzt. Gartner verwendet IGA als neuen Terminus für IAM-Lösungen, die sowohl Identität und Access Governance, als auch User Administration und Provisioning zur Verwaltung der Identität und des „Access Life Cycle“ über mehrere Systeme bieten.

Whitepaper: „So geht Identity Management heute“

Benutzerverwaltung muss nicht immer aufwändig oder kompliziert sein. Doch die meisten Unternehmen greifen hier auf veraltete Methoden zurück. Im Whitepaper erfahren Sie, wie Sie Ihr Identity- und Access-Management entscheidend vereinfachen können und gleichzeitig die IT entlasten und die Datensicherheit erhöhen. So geht Identity Management heute!

Highlights aus dem Inhalt:

Identity- und Access-Management startet in der Personalabteilung

Manuell vs. automatisiert: Das User Lifecycle Management

5 Gründe für automatisiertes On- und Offboarding

Intelligentes Role Mining: Der Booster für die rollenbasierte Zugriffskontrolle