User Provisioning

Automatisiertes On- und Offboarding mit Identity Management

Was versteht man unter User Provisioning und warum ist es für Unternehmen entscheidend?

User Provisioning, User Account Provisioning oder auch automatisiertes On- und Offboarding ermöglichen es, Benutzerkonten in der IT-Infrastruktur und Unternehmensanwendungen automatisiert zu synchronisieren. Dabei werden die Daten aus einem Quellsystem ausgelesen, um das entsprechende Benutzerkonto in allen verknüpften Systemen und Anwendungen zu erstellen, zu ändern, zu deaktivieren oder zu entfernen. Gleichzeitig werden auch die entsprechend korrekten Berechtigungen für das IT-Netzwerk vergeben oder entzogen. Änderungen der Benutzerkontendaten werden regelmäßig über den gesamten User Lifecycle nötig, z. B. bei Einstellung, Stellen- oder Abteilungswechsel, Beförderung oder Austritt eines Mitarbeiters.

Was ist Provisioning?

Provisioning bezeichnet im IT-Management den Prozess der strukturierten Bereitstellung und Verwaltung von Benutzerkonten, IT-Ressourcen und Infrastrukturen. Es umfasst alles von der Konfiguration physischer oder virtueller Server bis zur automatisierten Verwaltung von Benutzerrechten innerhalb einer Organisation. Durch gezieltes Provisioning werden Prozesse wie automatisiertes On- und Offboarding, Rechtevergabe und Ressourcenzuweisung nicht nur beschleunigt, sondern auch nachprüfbar und revisionssicher umgesetzt.

Welche Arten von Provisioning gibt es?

Es gibt verschiedene Arten von Provisioning, die jeweils einen spezifischen Fokus und Zweck im IT-Management haben. Im Folgenden werden die verschiedenen Typen untersucht, die für die effektive Verwaltung und Bereitstellung von IT-Services und Ressourcen in modernen IT-Umgebungen unerlässlich sind. Sie tragen dazu bei, manuelle Aufgaben zu minimieren, die Effizienz zu steigern und eine konsistente und sichere Bereitstellung von IT-Ressourcen zu gewährleisten.

Server Provisioning: Server Provisioning beschreibt die Bereitstellung und Konfiguration von Servern – sowohl physisch als auch virtuell. Dazu gehören das Aufsetzen von Betriebssystemen, Middleware, Applikationen sowie die Einbindung in Netzwerk- und Speichersysteme.

Cloud Provisioning: Cloud Provisioning ist der Prozess, bei dem die grundlegende Infrastruktur der Cloud-Umgebung einer Organisation eingerichtet wird, einschließlich der Installation von Netzwerkelementen und Diensten. Sobald die Basisinfrastruktur für die Cloud installiert ist, umfasst das Provisioning die Einrichtung von Ressourcen, Diensten und Anwendungen innerhalb einer Cloud.

User Provisioning: User Provisioning, auch bekannt als Benutzerkonten-Provisioning oder Account-Provisioning, fällt unter Identity und Access Management (IAM). Es automatisiert die Erstellung, Änderung, Deaktivierung und Löschung von Benutzerkonten in Systemen und Applikationen – stets basierend auf HR-bezogenen Ereignissen wie Einstellung, Versetzung oder Austritt.

Network Provisioning: Im Kontext der IT-Infrastruktur bezieht sich Network Provisioning auf den Prozess der Einrichtung von Netzwerkomponenten wie Router, Switches und Firewalls. Es umfasst auch die Zuweisung von IP-Adressen und die Durchführung von operativen Gesundheitschecks, um sicherzustellen, dass das Netzwerk optimal funktioniert.

Service Provisioning: Service Provisioning ermöglicht die automatisierte Bereitstellung von IT-Diensten für Endnutzer – beispielsweise E-Mail-Konten, VPN-Zugänge oder Business-Applikationen – inklusive zentralisierter Steuerung und Monitoring.

In diesem Artikel gehen wir näher auf User Provisioning ein.

User Provisioning: Automatisiertes On- und Offboarding im User Lifecycle Management

User Provisioning, oder Benutzerkonten-Provisioning (Account Provisioning) genannt, ist ein zentraler Bestandteil moderner IAM-Lösungen. Es steuert automatisiert den gesamten Lebenszyklus eines Benutzerkontos innerhalb der IT-Infrastruktur – vom Eintritt über Rollenänderungen bis zum Ausscheiden eines Mitarbeiters.

Typische Auslöser für automatisiertes User Provisioning:

User Provisioning, auch Benutzerkonten-Provisioning genannt, ist ein zentraler Bestandteil moderner IAM-Lösungen. Es steuert automatisiert den gesamten Lebenszyklus eines Benutzerkontos innerhalb der IT-Infrastruktur – vom Eintritt über Rollenänderungen bis zum Ausscheiden eines Mitarbeiters.

Einstellung neuer Mitarbeiter: Automatische Erstellung aller erforderlichen Konten.

Erstellung eines Benutzerkontos im Personalsystem durch die HR-Abteilung

Automatische Erstellung eines Active-Directory-Users und eines E-Mail-Accounts

Automatische Zuweisung von Home-Verzeichnis und Gruppenmitgliedschaften mit der Position entsprechenden Berechtigungen im AD

Automatische Erstellung eines Benutzerkontos mit entsprechenden Berechtigungen im ERP-System SAP

Automatische Erstellung eines Cloud-Accounts für Office 365

Abteilungswechsel: Übertragung der Berechtigungen entsprechend der neuen Rolle.

Beförderung: Anpassung der Zugriffsrechte an neue Verantwortlichkeiten.

Die Berechtigungen des Benutzerkontos im Netzwerk werden entsprechend der neuen Position geändert.

Neue Zugriffsrechte auf E-Mail-Postfächer und Shares werden automatisch durch neue Gruppenmitgliedschaften erteilt.

Nicht länger nötige Berechtigungen in SAP werden entzogen.

Austritt: Sofortige Deaktivierung oder Löschung aller Benutzerkonten.

Die Personalabteilung hinterlegt bei Kündigung den Austrittstermin des Mitarbeiters im Personalsystem.

Berechtigungen können sofort für die restliche Zeit der Unternehmenszugehörigkeit eingeschränkt werden.

Am Tag des Austritts wird das Benutzerkonto automatisch gesperrt und in eine andere OU verschoben.

Das E-Mail-Konto wird automatisch deaktiviert. Eingehende Mails werden an ein Team-Postfach umgeleitet.

Alle Zugangsrechte, auch für Cloud-Accounts, werden automatisch entzogen.

Projektzuweisung: Temporäre Vergabe spezifischer Rechte für die Projektdauer.

Für ein Projekt werden dem Vertriebsmitarbeiter zeitlich begrenzt Zugriffsrechte auf den Marketing-Ordner gewährt.

Nach Beendigung des Projekts werden die Zugriffsrechte automatisch entzogen.

Vertretung: Zugriff auf bestimmte Funktionen während Abwesenheiten.

Namensänderungen (z. B. Heirat): Automatische Anpassung von Anzeigename und E-Mail-Adresse.

Sicherheitsupdates: Anpassung der Berechtigungen gemäß aktueller Sicherheitsrichtlinien.

Elternzeit, Krankheit, Sabbatical

Das Benutzerkonto wird im HR-System deaktiviert. Entsprechend werden alle verknüpften Accounts und Zugangsrechte deaktiviert.

Bei Wiedereintritt werden automatisch alle deaktivierten Benutzerkonten wieder aktiviert und erhalten die entsprechenden Berechtigungen zurück.

Die Informationen für diese Prozesse stammen häufig aus dem HR-System. Felder wie Abteilung, Position, Vertragsdaten oder die Manager-Mitarbeiter-Beziehung liefern alle notwendigen Angaben zur automatisierten Verwaltung – ohne manuelles Zutun der IT-Abteilung.

Mit einer intelligenten Provisioning-Lösung wird die Benutzerverwaltung somit schneller, sicherer und vollständig DSGVO-konform.

Warum ist User Provisioning im Identity und Access Management so wichtig?

Die geschäftskritische Bedeutung von automatisiertem Provisioning für Sicherheit, Effizienz und Compliance

In einer zunehmend digitalisierten Unternehmenswelt nimmt User Provisioning eine zentrale Rolle ein – weit über die bloße Verwaltung von Benutzerkonten hinaus. Für IT-Leiter und Geschäftsführer ist dieser Prozess ein strategischer Baustein, um Effizienz, Sicherheit, Compliance und Kostentransparenz im Unternehmen nachhaltig zu verbessern.

Denn wo früher mühsam manuell gearbeitet wurde, schafft automatisiertes On- und Offboarding heute klare Strukturen, schützt sensible Daten und sorgt für einheitliche Abläufe – von der Neueinstellung über Versetzungen bis zum Austritt.

Im Folgenden erfahren Sie, warum User Provisioning für moderne Organisationen unverzichtbar geworden ist.

Effizienzgewinn durch Automatisierung

Die manuelle Erstellung, Anpassung oder Löschung von Benutzerkonten ist besonders in großen Unternehmen ein enorm zeitintensiver Vorgang. Jeder einzelne Zugriff muss genehmigt, eingerichtet und regelmäßig überprüft werden.Mit automatisiertem User Provisioning wird dieser Prozess radikal vereinfacht: Konten werden automatisch erstellt, wenn ein neuer Mitarbeiter eintritt, und angepasst oder deaktiviert, wenn sich dessen Rolle ändert oder er das Unternehmen verlässt. So bleibt mehr Zeit für strategische Aufgaben – bei gleichzeitig niedrigerer Fehlerquote.

Erhöhte Sicherheit durch kontrollierte Zugriffsverwaltung

Wenn Mitarbeiter ausscheiden oder die Abteilung wechseln, besteht oft die Gefahr, dass veraltete Berechtigungen bestehen bleiben – ein erhebliches Sicherheitsrisiko.User Provisioning reduziert dieses Risiko erheblich, da der Zugriff automatisiert und rollenbasiert gesteuert wird. Nicht mehr benötigte Konten und Berechtigungen werden konsequent entfernt, wodurch Datenmissbrauch und unautorisierte Zugriffe aktiv verhindert werden.

Einhaltung gesetzlicher und regulatorischer Anforderungen (Compliance)

Organisationen unterliegen heute vielfältigen Datenschutz- und Sicherheitsvorgaben – von der DSGVO bis zu branchenspezifischen Regularien.Ein konsistentes, dokumentiertes und auditierbares Provisioning-System erleichtert es, diese Anforderungen zu erfüllen. Die automatisierte Verwaltung von Konten schafft nachvollziehbare Prozesse, die sich bei internen oder externen Audits problemlos belegen lassen.rgestellt wird.

Verbesserte Benutzererfahrung und höhere Produktivität

Ein neuer Mitarbeiter sollte nicht tagelang auf den Zugriff auf wichtige Tools warten müssen. Genau hier setzt User Provisioning an:Mitarbeiter erhalten automatisch alle notwendigen Rechte und Zugänge, abgestimmt auf ihre Position, ihr Team und ihre Aufgaben. Dies beschleunigt nicht nur das Onboarding, sondern verbessert die allgemeine Mitarbeiterzufriedenheit und die Produktivität.

Kosteneinsparungen durch Reduktion manueller Prozesse

Manuelle Kontoerstellung und -pflege sind nicht nur fehleranfällig, sondern auch teuer.Durch automatisiertes Provisioning sparen Unternehmen wertvolle Arbeitszeit in der IT-Abteilung, minimieren Risiken und vermeiden Folgekosten durch falsche Zugriffsrechte oder Sicherheitsvorfälle. Die langfristigen Einsparungen sind signifikant – bei gleichzeitig höherer Qualität der IT-Services.

Wie funktioniert User Provisioning mit Identity Management?

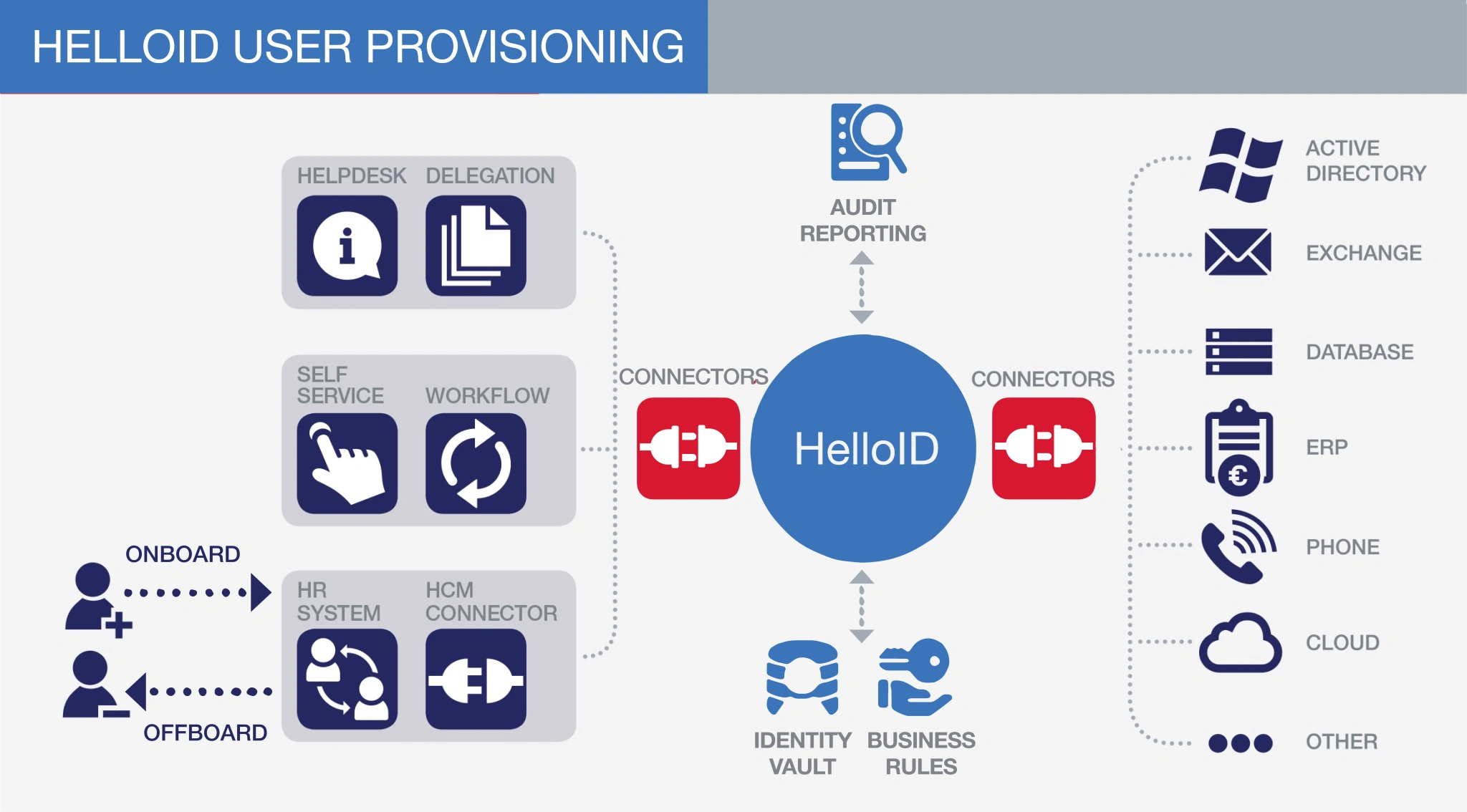

Datenquellen und Schnittstellen für User Provisioning (Automatisiertes On- und Offboarding)

Die optimale Datenquelle für die Verwaltung der Benutzerkonten im Netzwerk ist üblicherweise das Personalsystem. Die Daten der Mitarbeiter werden von der Personalabteilung im Personalsystem hinterlegt und aktualisiert (z.B. Name, Beginn- und Enddatum des Vertrags, Funktion, Manager-Mitarbeiter-Beziehung und Abteilung) und reichen bereits aus, um die Benutzerkonten und Berechtigungen für die gesamte IT-Struktur angemessen zu verwalten.

Ein HCM Connector schafft einen sicheren Link zum Personalsystem. On- und Offboarding Prozesse werden von Anfang an mit der Personalabteilung verknüpft.

Durch die Verknüpfung der User-Identitäten in verschiedenen Systemen via User Provisioning Software lässt sich die Benutzerverwaltung in der gesamten IT-Infrastruktur und allen verknüpften Unternehmensanwendungen vollständig automatisieren. So werden nicht nur Zeit und Verwaltungsaufwand für hochqualifizierte IT-Mitarbeiter eingespart, sondern auch Fehlerquellen beseitigt und Sicherheitsrisiken durch Überberechtigungen verringert.

Schneller: Mitarbeiter können schneller auf nötige Anwendungen zugreifen. Änderungen werden systemübergreifend schneller ausgeführt.

Sicherer: Berechtigungen sind stets up-to-date. Änderungen sind in der Berechtigungshistorie für Audit-Reports nachvollziehbar.

Effizienter: Verwaltungsaufwand der IT wird deutlich reduziert. Fehlerquellen manueller Verwaltung werden vermieden.

Ablauf, Struktur und Automatisierung im User Provisioning-Prozess

Doch wie genau funktioniert User Provisioning innerhalb eines Identity und Access Management (IAM)-Systems? Im Folgenden zeigen wir Ihnen den typischen Ablauf – von der Kontoerstellung bis zur automatisierten Deaktivierung beim Mitarbeiteraustritt – und welche Rolle dabei die IT-Abteilung spielt.

Automatisierte Kontoerstellung auf Basis von HR-Daten: Sobald ein neuer Mitarbeiter eingestellt wird und im HR-System angelegt ist, beginnt das Provisioning-System automatisch mit der Erstellung eines Benutzerkontos. Dieses Konto basiert auf den von der Personalabteilung übermittelten Informationen wie:

Name des Mitarbeiters

Abteilung

Jobtitel

Eintrittsdatum

E-Mail-Adresse

Dank dieser automatisierten Anbindung entfällt der manuelle Aufwand, was nicht nur Zeit spart, sondern auch die Fehleranfälligkeit reduziert.

Zuweisung von Zugriffsrechten auf Basis von Rollen: Im nächsten Schritt erfolgt die Rechtevergabe – ein essenzieller Teil des User Provisioning-Prozesses. Die Zugriffsrechte orientieren sich an der Rolle des Mitarbeiters im Unternehmen. Ein Mitarbeiter der Buchhaltung erhält beispielsweise automatisch Zugriff auf Finanzsysteme, während ein Entwickler Zugang zu Repositorys oder Testumgebungen erhält.

Diese rollenbasierte Zugriffskontrolle garantiert:

Minimalprinzip: Zugriff nur auf das, was benötigt wird

Sicherheitskonformität: Keine unautorisierten Berechtigungen

Schneller Systemzugang: Sofort arbeitsfähig ab Tag 1

Automatisierte Änderungen bei Rollenwechsel oder Versetzung: Im Laufe der Unternehmenszugehörigkeit eines Mitarbeiters kann sich dessen Rolle verändern – etwa durch:

Beförderungen

Abteilungswechsel

Projektwechsel

Das Provisioning-System erkennt diese Änderungen anhand aktualisierter HR-Daten und passt die Zugriffsrechte automatisch an. Nicht mehr benötigte Berechtigungen werden entzogen, neue Rechte hinzugefügt. So bleiben alle Zugriffsebenen immer aktuell, nachvollziehbar und revisionssicher.

Deaktivierung oder Löschung des Kontos beim Austritt: Beim Ausscheiden eines Mitarbeiters ist Schnelligkeit gefragt: Der Zugang zu allen Systemen muss unverzüglich beendet werden, um Sicherheitsrisiken zu minimieren. Im Rahmen des automatisierten Offboardings deaktiviert oder löscht das Provisioning-System das Benutzerkonto umgehend nach Eingang der Austrittsmeldung.

Dies schützt:

Unternehmensdaten vor unautorisiertem Zugriff

Geschäftsprozesse vor ungewollten Störungen

IT-Ressourcen vor unnötiger Belastung

Es ist wichtig zu beachten, dass Provisioning nicht nur einzelne Benutzer betrifft. Es kann sich auch auf Benutzergruppen wie Abteilungen oder Teams beziehen. In solchen Fällen kann eine Gruppe von Benutzern gemeinsam Zugang zu bestimmten Systemen oder Anwendungen erhalten.

Neben dem HR-System als Hauptdatenquelle kommen auch Self-Service oder Management-Anfragen als Trigger für das User Provisioning in Frage. Beispielweise lassen sich Self-Service-Formulare für Mitarbeiter einrichten oder Anfragen vom Management per Workflow integrieren. Im Grunde kann jedes System und jede Anwendung im Unternehmen per Schnittstelle über die User Provisioning Software miteinander verknüpft werden, sodass z.B. neue Accounts in allen nötigen Anwendungen sofort zur Verfügung stehen oder Namensänderungen automatisch auch eine neue E-Mail-Adresse erzeugen. Synchronisiert werden vor allem Unternehmensanwendungen wie das ERP- oder CRM-System, das E-Mail- und Telefonsystem, lokale Datenbanken aber auch Cloud-Anwendungen, sowie natürlich das Active Directory, in dem alle Berechtigungen der User verwaltet werden.

Arten von User Provisioning im IAM

Welches Provisioning-Modell passt zu Ihrer Organisation?

Das sogenannte User Provisioning – also die automatisierte oder manuelle Erstellung, Änderung und Löschung von Benutzerkonten – lässt sich auf verschiedene Arten umsetzen.

Je nach Unternehmensgröße, IT-Reifegrad und regulatorischem Rahmen kommen unterschiedliche Provisioning-Strategien zum Einsatz. Im Folgenden stellen wir Ihnen die wichtigsten Typen von Provisioning vor – mit Vorteilen, Herausforderungen und typischen Anwendungsfällen für Ihre Entscheidungsfindung als IT-Verantwortlicher oder Geschäftsführer.

1. Manuelles User Provisioning – traditionell, aber fehleranfällig

Beim manuellen Provisioning erfolgt die Verwaltung von Benutzerkonten vollständig durch die IT-Abteilung. Konten werden einzeln und per Hand erstellt, geändert oder gelöscht – meist über administrative Oberflächen oder per Helpdesk-Ticket.

Diese Methode kann in kleineren Organisationen mit stabiler Mitarbeiterstruktur ausreichend sein. Doch mit zunehmender Unternehmensgröße und Systemkomplexität steigt der Verwaltungsaufwand exponentiell – ebenso wie die Risiken durch:

Verzögerungen beim Onboarding neuer Mitarbeiter

Vergessene Deaktivierung verlassener Konten

Inkonsistente Rechtevergabe

Für größere Organisationen ist manuelles Provisioning daher in der Regel nicht skalierbar und sicherheitskritisch.

2. Automatisiertes User Provisioning – der Schlüssel zu Effizienz und Sicherheit

In einem automatisierten Provisioning-Szenario übernimmt ein zentrales IAM-System die vollständige Verwaltung von Benutzerkonten – gesteuert durch Regeln, Rollen und Daten aus vor- und nachgelagerten Systemen (z. B. HR-Systeme).

Sobald beispielsweise ein neuer Mitarbeiter im HR-System angelegt wird, erstellt das IAM automatisch ein Benutzerkonto mit den passenden Zugriffsrechten. Auch Beförderungen, Abteilungswechsel oder Austritte werden in Echtzeit erkannt und führen zu automatisierten Änderungen oder Löschungen.

Vorteile:

Hohe Skalierbarkeit

Fehlerfreie Prozesse

Automatisiertes On- und Offboarding

Erfüllung von Audit- und Compliance-Anforderungen

Entlastung der IT-Abteilung

Gerade in mittelständischen und großen Unternehmen mit vielen Benutzerbewegungen ist dies der bevorzugte Weg.

3. Self-Service Provisioning – mehr Autonomie für Benutzer

Beim Self-Service Provisioning erhalten Mitarbeiter bestimmte Berechtigungen zur eigenständigen Verwaltung ihrer Benutzerkonten – z. B. zum Zurücksetzen von Passwörtern, zur Änderung von Kontaktdaten oder zur Anforderung zusätzlicher Ressourcen (über ein Genehmigungsverfahren).

Dieser Ansatz:

entlastet den IT-Support

verkürzt Reaktionszeiten

steigert die Mitarbeiterzufriedenheit

Natürlich muss dieser Spielraum klar geregelt, protokolliert und abgesichert sein, damit er nicht zu einem Sicherheitsrisiko wird.

4. Dezentralisiertes Provisioning – Verantwortung aufteilen

In manchen Organisationen ist das User Provisioning dezentral organisiert. Hier teilen sich mehrere Abteilungen – etwa HR, IT und Fachbereiche – die Verantwortung für unterschiedliche Schritte:

HR legt neue Mitarbeiter an

IT vergibt initiale Systemzugänge

Fachbereiche verwalten Zusatzrechte für ihre Tools

Dieser Ansatz kann kurzfristig flexibel sein, birgt jedoch langfristig Risiken für Konsistenz, Kontrolle und Compliance, wenn keine zentrale Governance etabliert ist.

5. Integriertes User Provisioning – nahtlose Systemvernetzung

Das integrierte Provisioning-Modell verbindet den Benutzerverwaltungsprozess eng mit anderen IT-Systemen – insbesondere dem HR-System, Active Directory, Cloud-Diensten und Applikationen. Dabei fungiert ein zentrales IAM-System als Orchestrator: Es reagiert auf Ereignisse (z. B. Neueinstellung, Rollenwechsel) und steuert automatisch alle nachgelagerten Prozesse der Benutzerbereitstellung.

Beispiel:

Ein HR-System erkennt eine Neueinstellung → Das IAM erstellt automatisch das Benutzerkonto → Die Berechtigungen werden entsprechend der Rolle zugewiesen → Alle Änderungen werden dokumentiert und auditierbar hinterlegt.

Diese Form ist besonders geeignet für regulierte Branchen, Unternehmen mit hohen Sicherheitsstandards oder wachstumsstarke Organisationen, die auf Skalierbarkeit setzen.

Provisioning und IT-Sicherheit: Schutz durch automatisierte Benutzerverwaltung im IAM

Wie sich Provisioning direkt auf die Informationssicherheit Ihrer Organisation auswirkt

In der heutigen Unternehmenswelt, in der Cyberrisiken ständig zunehmen und Compliance-Anforderungen komplexer werden, ist eine sichere und automatisierte Verwaltung von Benutzerkonten und Zugriffsrechten unverzichtbar. Provisioning – insbesondere im Kontext eines modernen Identity und Access Management (IAM) – spielt hierbei eine entscheidende Rolle.

Ein strukturierter Provisioning-Prozess hilft nicht nur bei der Effizienzsteigerung, sondern ist ein wirkungsvolles Werkzeug zur Reduzierung von Sicherheitsrisiken. Im Folgenden erfahren Sie, wie User Provisioning die Sicherheitsarchitektur Ihrer Organisation maßgeblich unterstützt.

Unbefugten Zugriff verhindern – durch gezielte Zugriffskontrolle

Ein zentrales Ziel im Bereich der IT-Sicherheit ist es, unautorisierten Zugriff auf Unternehmensressourcen zu verhindern. Durch ein automatisiertes Provisioning wird sichergestellt, dass nur berechtigte Benutzer Zugang zu Systemen, Applikationen und sensiblen Daten erhalten.

Jede Rolle im Unternehmen ist mit genau definierten Rechten verknüpft. Der Zugriff wird regelbasiert vergeben – und ebenso entzogen, sobald sich die Anforderungen oder Beschäftigungsverhältnisse ändern. So werden Datenlecks und interne Bedrohungen von Anfang an minimiert.

Zugriffsrechte effizient und sicher verwalten

Fehlkonfigurationen in der Rechtevergabe sind eine der häufigsten Ursachen für Sicherheitsvorfälle. Mit einem durchdachten Provisioning-System lassen sich Zugriffsrechte präzise verwalten: Jeder Mitarbeitende erhält nur die Berechtigungen, die für seine Tätigkeit notwendig sind – nicht mehr und nicht weniger.

Dies verringert das Risiko von unbeabsichtigten Datenmanipulationen und schützt vor potenziell böswilligem Verhalten durch privilegierte Zugriffe.

Schnelles Reagieren im Ernstfall – durch automatisiertes Offboarding

Im Fall eines Sicherheitsvorfalls – etwa bei einem kompromittierten Benutzerkonto – zählt jede Minute. Ein automatisiertes Provisioning erlaubt das sofortige Sperren oder Löschen betroffener Accounts über eine zentrale Steuerung.

So lässt sich die Ausbreitung eines Vorfalls gezielt eindämmen und der Schaden für das Unternehmen begrenzen.

Compliance-Anforderungen systematisch erfüllen

Zahlreiche gesetzliche Vorschriften wie die DSGVO, das IT-Sicherheitsgesetz oder branchenspezifische Regelwerke verlangen eine lückenlose Kontrolle über Datenzugriffe.

Ein gut implementiertes IAM-Provisioning-System dokumentiert alle Berechtigungsänderungen nachvollziehbar und automatisiert. So können Compliance-Vorgaben zuverlässig erfüllt und externe wie interne Audits problemlos bestanden werden.

Audit-Trails: Jede Änderung transparent nachvollziehen

Ein modernes Provisioning-System generiert vollständige Protokolle aller Aktivitäten rund um Benutzerkonten und Zugriffsrechte. Diese Audit-Trails sind nicht nur aus regulatorischer Sicht essenziell, sondern auch hilfreich für forensische Analysen bei Sicherheitsvorfällen.

Die Möglichkeit, jede Berechtigung und jede Änderung rückwirkend nachzuvollziehen, schafft Transparenz und Vertrauen in Ihre IT-Prozesse.

Implementierung von Provisioning mit HelloID – in wenigen Schritten zur sicheren IAM-Lösung

Die Einführung eines Provisioning-Systems ist ein strategischer Schritt für Ihre Organisation – vor allem, wenn Sie auf automatisiertes On- und Offboarding und eine nachhaltige Sicherheitsstruktur setzen. Mit HelloID steht Ihnen eine leistungsstarke IAM-Lösung zur Verfügung, die Sie gezielt an Ihre Anforderungen anpassen können.

Bedarfsanalyse: Was braucht Ihre Organisation wirklich?

Starten Sie mit einer Analyse: Welche Systeme nutzen Ihre Mitarbeitenden? Welche Daten müssen geschützt, welche Zugriffsrechte vergeben werden? Nur mit dieser Grundlage lässt sich ein effizienter und sicherer Provisioning-Prozess aufbauen.HelloID auswählen – die flexible IAM-Plattform

HelloID bietet Ihnen umfassende Funktionen im Bereich User Provisioning, darunter:Automatisierte Erstellung, Änderung und Löschung von Konten

Rollenspezifische Zugriffskontrolle

Integration mit Drittsystemen (HR, AD, Cloud, SaaS)

Unterstützung für komplexe Unternehmensstrukturen

Die Plattform lässt sich modular anpassen – ideal für mittelständische und große Unternehmen.

Systemeinrichtung – maßgeschneidert für Ihre Prozesse

Konfigurieren Sie HelloID entsprechend Ihrer organisatorischen Anforderungen: Legen Sie Rollenmodelle fest, definieren Sie Zugriffsmuster und verknüpfen Sie relevante Systeme. Besonders hilfreich ist die Möglichkeit, dynamische Regeln für Provisioning-Aktionen zu definieren.Schulungen und Change Management

Ein Provisioning-System ist nur so gut wie seine Nutzer. Schulen Sie Ihre IT-Administratoren und Stakeholder gezielt in der Anwendung und Verwaltung von HelloID. So sichern Sie Akzeptanz, Verständnis und Compliance im gesamten Unternehmen.Kontinuierliches Monitoring und Optimierung

Nach der Implementierung beginnt der kontinuierliche Verbesserungsprozess. Überwachen Sie die Systemleistung, analysieren Sie Protokolle und passen Sie Prozesse bei Bedarf an. So bleibt Ihr Provisioning dauerhaft sicher, effizient und regelkonform.

Fazit: Mit automatisiertem Provisioning zur sicheren IT-Zukunft

User Provisioning ist mehr als ein IT-Prozess – es ist ein strategisches Werkzeug zur Absicherung Ihrer gesamten Unternehmensinfrastruktur. Durch Automatisierung, zentrale Steuerung und präzise Zugriffskontrolle stärken Sie nicht nur Ihre Sicherheit, sondern schaffen auch Effizienz und Rechtskonformität.

Mit HelloID haben Sie eine moderne Lösung an der Hand, die Sie auf Ihrem Weg zu einem sicheren, automatisierten Identity und Access Management (IAM) begleitet.

Noch kein Tools4ever-Kunde, aber neugierig auf die Möglichkeiten?

Kontaktieren Sie uns und erfahren Sie, wie HelloID Ihre Organisation unterstützen kann – bei der Einführung eines skalierbaren Provisioning-Prozesses, der Ihre Sicherheitsziele mit Ihren Geschäftsanforderungen vereint.

Vereinbaren Sie einen TerminVerwandte Artikel

- Wie eine Access Management Lösung Ihr Unternehmen unterstützen kann

- Wie eine Service-Automation-Lösung Ihr Unternehmen unterstützen kann

- Wie eine User Provisioning – Lösung Ihr Unternehmen unterstützen und voranbringen kann

- Wieso brauchen Sie eine IAM-Lösung?

- User Provisioning im Vergleich: Manuelle Prozesse vs. Automatisierte Lösung

- Rezertifizierung vs. Business Rules im Identitätsmanagement

- Die Integration von Personio in Ihrem Identity Management macht IT & HR zu Freunden

- Referenz-User vermeiden: Mit Business Rules zu sicherem Berechtigungsmanagement

- 5 Gründe für ein automatisiertes Offboarding

- Unangemessene Berechtigungen vermeiden: 6 praxisnahe Tipps für sicheres Berechtigungsmanagement